TECH M

×

TECH M

이번엔 윈도 관련 랜섬웨어 등장…공격방식 갈수록 다양해져

2016-08-09강진규 기자

마이크로소프트(MS) 윈도 운영체제(OS)와 관련된 랜섬웨어(Ransomware)가 잇따라 등장하고 있는 것으로 알려졌다. 범죄자들이 랜섬웨어 공격방식을 다양화하고 있어 주의가 요구된다.

글로벌 보안업체 시만텍은 최근 MS를 사칭해 라이선스를 새로 받으라는 방식의 랜섬웨어가 등장했다고 밝혔다.

시만텍이 발견한 이 랜섬웨어는 MS 윈도와 비슷한 화면을 보여주고 윈도 라이선스가 만료됐다며 새 라이선스를 받을 것을 요구하고 있다. 하지만 이는 MS를 사칭한 범죄자의 속임수로 컴퓨터를 먹통으로 만들어 협박하고 있다.

또 범죄자들은 해당 랜섬웨어에 관련된 거짓 정보를 웹사이트들에 다수 게재했다. 피해자가 필요한 정보를 찾는 것을 방해하기 위한 조치로 해석된다.

앞서 지난달 말 보안업체 하우리는 윈도 바로가기 아이콘으로 위장한 랜섬웨어가 유포되고 있다고 경고했다.

하우리는 기존 랜섬웨어가 악성 스크립트 파일이나 스팸메일의 첨부문서 파일로 전파됐다고 설명했다. 하지만 새로 확인된 랜섬웨어는 윈도 바로가기(LNK) 아이콘 파일 형태로 유포됐다. 만약 이 윈도 바로가기를 클릭하면 특정 서버의 악성코드가 설치되고 범죄자는 사용자 PC의 사진 및 그림파일, 각종 오피스 문서 등을 암호화해 몸값을 요구한다.

범죄자들은 최근 윈도 10 업그레이드 등으로 MS 윈도에 대한 관심이 높아지고 있는 상황을 노린 것으로 보인다. 앞서 지난해 8월에는 윈도 10 업그레이드가 시작된 후 윈도 10 업그레이드를 가장한 랜섬웨어가 등장한 바 있다.

이밖에도 랜섬웨어는 다양한 형태로 공격을 시도하고 있다. 하우리는 9일 원격데스크톱 프로그램으로 접속해 수동으로 랜섬웨어 악성코드를 감염시키는 사례가 나타났다고 밝혔다.

기존에 범죄자들은 악성코드를 이메일, 웹사이트 등으로 유포해 PC를 감염시킨 후 협박을 했다. 그런데 이번에 확인된 범죄자들은 원격 데스크톱 기능으로 PC 접속을 시도한 후 쉬운 비밀번호를 입력해 통과될 경우 악성코드를 감염시킨다.

하우리는 이 공격 방법이 지난해 말부터 해외에서 발견되기 시작했고 최근 국내에서도 피해사례가 발견되기 시작했다며 공격자가 파일을 암호화하거나 삭제하는 등 다양한 방법으로 피해를 입히고 있다고 설명했다.

보안 전문가들은 랜섬웨어 유포형태가 사람들의 눈을 속이기 위해 계속 진화하고 있다고 보고 있다.

한 보안 전문가는 “중요한 파일은 별도로 백업하는 습관이 필요하다”며 “또 출처가 불분명한 메일은 삭제하고 백신 프로그램 사용과 보안 패치 설치를 생활화해야 한다”고 말했다.

[테크M = 강진규 기자(viper@techm.kr)]

글로벌 보안업체 시만텍은 최근 MS를 사칭해 라이선스를 새로 받으라는 방식의 랜섬웨어가 등장했다고 밝혔다.

| 시만텍이 공개한 MS 윈도 사칭 랜섬웨어 모습 |

시만텍이 발견한 이 랜섬웨어는 MS 윈도와 비슷한 화면을 보여주고 윈도 라이선스가 만료됐다며 새 라이선스를 받을 것을 요구하고 있다. 하지만 이는 MS를 사칭한 범죄자의 속임수로 컴퓨터를 먹통으로 만들어 협박하고 있다.

또 범죄자들은 해당 랜섬웨어에 관련된 거짓 정보를 웹사이트들에 다수 게재했다. 피해자가 필요한 정보를 찾는 것을 방해하기 위한 조치로 해석된다.

앞서 지난달 말 보안업체 하우리는 윈도 바로가기 아이콘으로 위장한 랜섬웨어가 유포되고 있다고 경고했다.

하우리는 기존 랜섬웨어가 악성 스크립트 파일이나 스팸메일의 첨부문서 파일로 전파됐다고 설명했다. 하지만 새로 확인된 랜섬웨어는 윈도 바로가기(LNK) 아이콘 파일 형태로 유포됐다. 만약 이 윈도 바로가기를 클릭하면 특정 서버의 악성코드가 설치되고 범죄자는 사용자 PC의 사진 및 그림파일, 각종 오피스 문서 등을 암호화해 몸값을 요구한다.

범죄자들은 최근 윈도 10 업그레이드 등으로 MS 윈도에 대한 관심이 높아지고 있는 상황을 노린 것으로 보인다. 앞서 지난해 8월에는 윈도 10 업그레이드가 시작된 후 윈도 10 업그레이드를 가장한 랜섬웨어가 등장한 바 있다.

이밖에도 랜섬웨어는 다양한 형태로 공격을 시도하고 있다. 하우리는 9일 원격데스크톱 프로그램으로 접속해 수동으로 랜섬웨어 악성코드를 감염시키는 사례가 나타났다고 밝혔다.

기존에 범죄자들은 악성코드를 이메일, 웹사이트 등으로 유포해 PC를 감염시킨 후 협박을 했다. 그런데 이번에 확인된 범죄자들은 원격 데스크톱 기능으로 PC 접속을 시도한 후 쉬운 비밀번호를 입력해 통과될 경우 악성코드를 감염시킨다.

하우리는 이 공격 방법이 지난해 말부터 해외에서 발견되기 시작했고 최근 국내에서도 피해사례가 발견되기 시작했다며 공격자가 파일을 암호화하거나 삭제하는 등 다양한 방법으로 피해를 입히고 있다고 설명했다.

보안 전문가들은 랜섬웨어 유포형태가 사람들의 눈을 속이기 위해 계속 진화하고 있다고 보고 있다.

한 보안 전문가는 “중요한 파일은 별도로 백업하는 습관이 필요하다”며 “또 출처가 불분명한 메일은 삭제하고 백신 프로그램 사용과 보안 패치 설치를 생활화해야 한다”고 말했다.

[테크M = 강진규 기자(viper@techm.kr)]

-

'전자정부 名家' LG CNS, 1200억 '행복e음' 사업 수주로 자존심 회복할까공공 소프트웨어(SW) 사업의 강자 LG CNS가 올해 공공시장 첫 '대어'로 꼽히는 보건복지부 차세대 사회보장정보시스템(행복e음) 구축 사업에 출사표를 던졌다.17일 업계에 따르면 LG CNS는 이날 행복e음 사업 재입찰에 제안서를 제출했다.행복e음 사업은 지난 2009년 복지부가 각종 사회복지 급여 및 서비스 지원 대상자의 자격과 이력에 관한 정보를 통합 관리하기 위해 구축한 시스템을 현대화 하는 사업이다. 올해부터 3년간 약 1220억원이 투입된다.이 사업은 지난 3일 첫 입찰 공고를 마감했으나 무2020-03-17 16:54:47테크M 남도영 기자

'전자정부 名家' LG CNS, 1200억 '행복e음' 사업 수주로 자존심 회복할까공공 소프트웨어(SW) 사업의 강자 LG CNS가 올해 공공시장 첫 '대어'로 꼽히는 보건복지부 차세대 사회보장정보시스템(행복e음) 구축 사업에 출사표를 던졌다.17일 업계에 따르면 LG CNS는 이날 행복e음 사업 재입찰에 제안서를 제출했다.행복e음 사업은 지난 2009년 복지부가 각종 사회복지 급여 및 서비스 지원 대상자의 자격과 이력에 관한 정보를 통합 관리하기 위해 구축한 시스템을 현대화 하는 사업이다. 올해부터 3년간 약 1220억원이 투입된다.이 사업은 지난 3일 첫 입찰 공고를 마감했으나 무2020-03-17 16:54:47테크M 남도영 기자 -

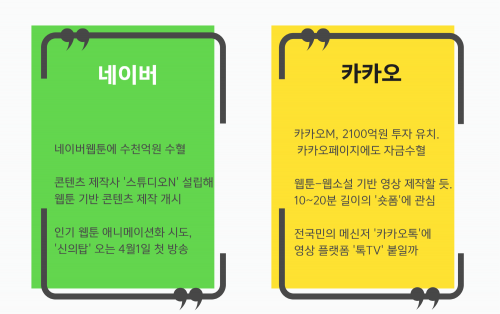

네이버 vs 카카오, 포털-메신저 이은 3라운드... 링은 '콘텐츠'#수천억 자금으로 뭘 만들까#넷플릭스 잡을 수 있을까#톡TV-네이버TV 경쟁 볼만할 듯국내 대표 인터넷 맞수 기업 네이버와 카카오의 세번재 경쟁 무대 막이 올랐다. 포털과 메신저 플랫폼에서 치열하게 경쟁해온 두 기업의 3라운드 링은 '콘텐츠'다. 이미 양사는 콘텐츠 자회사에 수천억원의 자금을 쌓아놨다. 올해부터 본격적으로 콘텐츠 양산에 돌입한다. 콘텐츠 주도권 경쟁의 전초전은 이미 시작됐다.◆실탄 마련한 카카오M, 직접 콘텐츠 제작 개시카카오는 지난 16일 콘텐츠 자회사 카카오M이 3자 배정 유상증자2020-03-17 15:53:45테크M 허준 기자

네이버 vs 카카오, 포털-메신저 이은 3라운드... 링은 '콘텐츠'#수천억 자금으로 뭘 만들까#넷플릭스 잡을 수 있을까#톡TV-네이버TV 경쟁 볼만할 듯국내 대표 인터넷 맞수 기업 네이버와 카카오의 세번재 경쟁 무대 막이 올랐다. 포털과 메신저 플랫폼에서 치열하게 경쟁해온 두 기업의 3라운드 링은 '콘텐츠'다. 이미 양사는 콘텐츠 자회사에 수천억원의 자금을 쌓아놨다. 올해부터 본격적으로 콘텐츠 양산에 돌입한다. 콘텐츠 주도권 경쟁의 전초전은 이미 시작됐다.◆실탄 마련한 카카오M, 직접 콘텐츠 제작 개시카카오는 지난 16일 콘텐츠 자회사 카카오M이 3자 배정 유상증자2020-03-17 15:53:45테크M 허준 기자 -

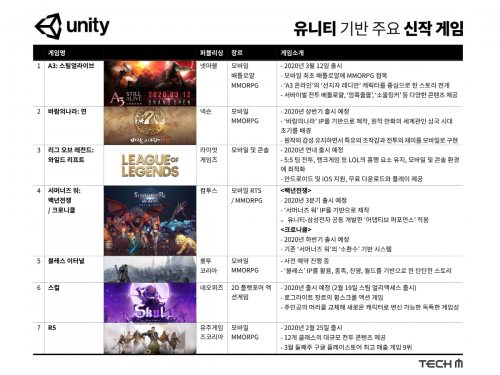

[템 사이트] 게임 하면 유니티! 2020년 기대되는 유니티 기반 게임은?연일 쏟아지는 신작 소식이 게이머들을 설레게 하고 있습니다. 남다른 스케일을 자랑하는 게임업체들의 대형 신작은 물론 독특한 게임성을 내세운 게임까지, 게이머들의 다양한 취향을 만족시킬만한 다양한 신작게임들이 많습니다.오늘은 특히 유니티 엔진을 기반으로 한 신작 게임들을 엄선해서 소개할까 합니다. 유니티는 이미 전세계 수백만명의 게임 개발자들이 사용하는 유명한 게임엔진입니다. 최신 버전의 엔진 '유니티 2019.3' 업데이트를 통해 260가지가 넘는 개선사항과 신규 기능이 포함돼 진일보한 고성능 그래픽과 최적화 기2020-03-17 15:30:39테크M 허준 기자

[템 사이트] 게임 하면 유니티! 2020년 기대되는 유니티 기반 게임은?연일 쏟아지는 신작 소식이 게이머들을 설레게 하고 있습니다. 남다른 스케일을 자랑하는 게임업체들의 대형 신작은 물론 독특한 게임성을 내세운 게임까지, 게이머들의 다양한 취향을 만족시킬만한 다양한 신작게임들이 많습니다.오늘은 특히 유니티 엔진을 기반으로 한 신작 게임들을 엄선해서 소개할까 합니다. 유니티는 이미 전세계 수백만명의 게임 개발자들이 사용하는 유명한 게임엔진입니다. 최신 버전의 엔진 '유니티 2019.3' 업데이트를 통해 260가지가 넘는 개선사항과 신규 기능이 포함돼 진일보한 고성능 그래픽과 최적화 기2020-03-17 15:30:39테크M 허준 기자