TECH M

×

TECH M

이번엔 윈도 관련 랜섬웨어 등장…공격방식 갈수록 다양해져

2016-08-09강진규 기자

마이크로소프트(MS) 윈도 운영체제(OS)와 관련된 랜섬웨어(Ransomware)가 잇따라 등장하고 있는 것으로 알려졌다. 범죄자들이 랜섬웨어 공격방식을 다양화하고 있어 주의가 요구된다.

글로벌 보안업체 시만텍은 최근 MS를 사칭해 라이선스를 새로 받으라는 방식의 랜섬웨어가 등장했다고 밝혔다.

시만텍이 발견한 이 랜섬웨어는 MS 윈도와 비슷한 화면을 보여주고 윈도 라이선스가 만료됐다며 새 라이선스를 받을 것을 요구하고 있다. 하지만 이는 MS를 사칭한 범죄자의 속임수로 컴퓨터를 먹통으로 만들어 협박하고 있다.

또 범죄자들은 해당 랜섬웨어에 관련된 거짓 정보를 웹사이트들에 다수 게재했다. 피해자가 필요한 정보를 찾는 것을 방해하기 위한 조치로 해석된다.

앞서 지난달 말 보안업체 하우리는 윈도 바로가기 아이콘으로 위장한 랜섬웨어가 유포되고 있다고 경고했다.

하우리는 기존 랜섬웨어가 악성 스크립트 파일이나 스팸메일의 첨부문서 파일로 전파됐다고 설명했다. 하지만 새로 확인된 랜섬웨어는 윈도 바로가기(LNK) 아이콘 파일 형태로 유포됐다. 만약 이 윈도 바로가기를 클릭하면 특정 서버의 악성코드가 설치되고 범죄자는 사용자 PC의 사진 및 그림파일, 각종 오피스 문서 등을 암호화해 몸값을 요구한다.

범죄자들은 최근 윈도 10 업그레이드 등으로 MS 윈도에 대한 관심이 높아지고 있는 상황을 노린 것으로 보인다. 앞서 지난해 8월에는 윈도 10 업그레이드가 시작된 후 윈도 10 업그레이드를 가장한 랜섬웨어가 등장한 바 있다.

이밖에도 랜섬웨어는 다양한 형태로 공격을 시도하고 있다. 하우리는 9일 원격데스크톱 프로그램으로 접속해 수동으로 랜섬웨어 악성코드를 감염시키는 사례가 나타났다고 밝혔다.

기존에 범죄자들은 악성코드를 이메일, 웹사이트 등으로 유포해 PC를 감염시킨 후 협박을 했다. 그런데 이번에 확인된 범죄자들은 원격 데스크톱 기능으로 PC 접속을 시도한 후 쉬운 비밀번호를 입력해 통과될 경우 악성코드를 감염시킨다.

하우리는 이 공격 방법이 지난해 말부터 해외에서 발견되기 시작했고 최근 국내에서도 피해사례가 발견되기 시작했다며 공격자가 파일을 암호화하거나 삭제하는 등 다양한 방법으로 피해를 입히고 있다고 설명했다.

보안 전문가들은 랜섬웨어 유포형태가 사람들의 눈을 속이기 위해 계속 진화하고 있다고 보고 있다.

한 보안 전문가는 “중요한 파일은 별도로 백업하는 습관이 필요하다”며 “또 출처가 불분명한 메일은 삭제하고 백신 프로그램 사용과 보안 패치 설치를 생활화해야 한다”고 말했다.

[테크M = 강진규 기자(viper@techm.kr)]

글로벌 보안업체 시만텍은 최근 MS를 사칭해 라이선스를 새로 받으라는 방식의 랜섬웨어가 등장했다고 밝혔다.

| 시만텍이 공개한 MS 윈도 사칭 랜섬웨어 모습 |

시만텍이 발견한 이 랜섬웨어는 MS 윈도와 비슷한 화면을 보여주고 윈도 라이선스가 만료됐다며 새 라이선스를 받을 것을 요구하고 있다. 하지만 이는 MS를 사칭한 범죄자의 속임수로 컴퓨터를 먹통으로 만들어 협박하고 있다.

또 범죄자들은 해당 랜섬웨어에 관련된 거짓 정보를 웹사이트들에 다수 게재했다. 피해자가 필요한 정보를 찾는 것을 방해하기 위한 조치로 해석된다.

앞서 지난달 말 보안업체 하우리는 윈도 바로가기 아이콘으로 위장한 랜섬웨어가 유포되고 있다고 경고했다.

하우리는 기존 랜섬웨어가 악성 스크립트 파일이나 스팸메일의 첨부문서 파일로 전파됐다고 설명했다. 하지만 새로 확인된 랜섬웨어는 윈도 바로가기(LNK) 아이콘 파일 형태로 유포됐다. 만약 이 윈도 바로가기를 클릭하면 특정 서버의 악성코드가 설치되고 범죄자는 사용자 PC의 사진 및 그림파일, 각종 오피스 문서 등을 암호화해 몸값을 요구한다.

범죄자들은 최근 윈도 10 업그레이드 등으로 MS 윈도에 대한 관심이 높아지고 있는 상황을 노린 것으로 보인다. 앞서 지난해 8월에는 윈도 10 업그레이드가 시작된 후 윈도 10 업그레이드를 가장한 랜섬웨어가 등장한 바 있다.

이밖에도 랜섬웨어는 다양한 형태로 공격을 시도하고 있다. 하우리는 9일 원격데스크톱 프로그램으로 접속해 수동으로 랜섬웨어 악성코드를 감염시키는 사례가 나타났다고 밝혔다.

기존에 범죄자들은 악성코드를 이메일, 웹사이트 등으로 유포해 PC를 감염시킨 후 협박을 했다. 그런데 이번에 확인된 범죄자들은 원격 데스크톱 기능으로 PC 접속을 시도한 후 쉬운 비밀번호를 입력해 통과될 경우 악성코드를 감염시킨다.

하우리는 이 공격 방법이 지난해 말부터 해외에서 발견되기 시작했고 최근 국내에서도 피해사례가 발견되기 시작했다며 공격자가 파일을 암호화하거나 삭제하는 등 다양한 방법으로 피해를 입히고 있다고 설명했다.

보안 전문가들은 랜섬웨어 유포형태가 사람들의 눈을 속이기 위해 계속 진화하고 있다고 보고 있다.

한 보안 전문가는 “중요한 파일은 별도로 백업하는 습관이 필요하다”며 “또 출처가 불분명한 메일은 삭제하고 백신 프로그램 사용과 보안 패치 설치를 생활화해야 한다”고 말했다.

[테크M = 강진규 기자(viper@techm.kr)]

-

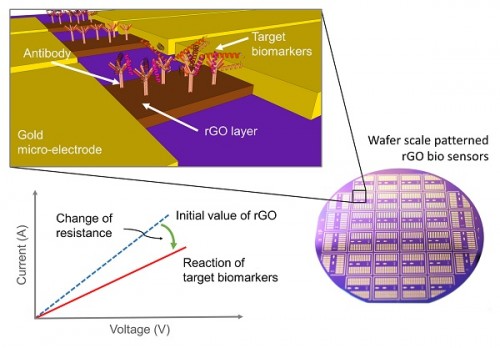

피 한방울로 질병 진단…1조분의 1그램 질병 단백질까지 검출그래핀 바이오센서 개념도. 4인치 웨이퍼에 특정한 모양으로 그래핀 센서를 제작한다. 그래핀(rGO layer) 위에는 특정 단백질에 반응하는 항체(Antibody)가 부착된다. 항체가 특정 단백질(Target biomarkers)와 반응하면 금 박막(Gold micro-electrode)에서 측정되는 그래핀의 전2016-08-10 19:10:07도강호 기자

피 한방울로 질병 진단…1조분의 1그램 질병 단백질까지 검출그래핀 바이오센서 개념도. 4인치 웨이퍼에 특정한 모양으로 그래핀 센서를 제작한다. 그래핀(rGO layer) 위에는 특정 단백질에 반응하는 항체(Antibody)가 부착된다. 항체가 특정 단백질(Target biomarkers)와 반응하면 금 박막(Gold micro-electrode)에서 측정되는 그래핀의 전2016-08-10 19:10:07도강호 기자 -

자율주행차 안전성 평가기술 핵심은?홍윤석 교통안전공단 자동차안전연구원 센터장이 '자율주행자동차 안전성 평가기술 및 테스트베드 개발' R&D 사업을 총괄발표하고 있다. 2020년 자율주행차 상용화가 예상되는 가운데 첨단안전장치에 대한 안전성 평가기술 연구개발(R&D) 사업이 본격적으로 추진된다.국토교통부는 10일 서울 양재동 더케이호텔에서 '자율주행자동차 안전성 평가기술 및 테스트베드 개발' R&D 사업 착수보고회를 열고 기본 구상과 구체적인 일정계획을2016-08-10 17:10:06최현숙 기자

자율주행차 안전성 평가기술 핵심은?홍윤석 교통안전공단 자동차안전연구원 센터장이 '자율주행자동차 안전성 평가기술 및 테스트베드 개발' R&D 사업을 총괄발표하고 있다. 2020년 자율주행차 상용화가 예상되는 가운데 첨단안전장치에 대한 안전성 평가기술 연구개발(R&D) 사업이 본격적으로 추진된다.국토교통부는 10일 서울 양재동 더케이호텔에서 '자율주행자동차 안전성 평가기술 및 테스트베드 개발' R&D 사업 착수보고회를 열고 기본 구상과 구체적인 일정계획을2016-08-10 17:10:06최현숙 기자 -

"교육의 본질에 집중하라" 각계 전문가 30명 설문조사②“분필로 쓰던 칠판이 마커형 칠판으로 바뀌고 종이로 된 궤도가 빔 프로젝터로 바뀌었을 뿐 교과서와 공책, 책상, 선생님의 일방적인 강의 등 교실의 환경은 100년 전과 크게 달라지지 않았습니다.” ETRI 이상훈 원장은 천편일률적인 수업방식을 적용하다보니 어떤 아이들은 수업을 지루해하고 어떤 아이들은 못 알아 듣는 일이 발생한다고 지적한다. 결국 수포자(수학공부를 포기한 학생), 영포자(영어공부를 포기한 학생)가 나오고 한 번 뒤처지면 학교 공부로는 따라가기가 어려워 사교육을 두드리게 된다는 것. 전문가2016-08-10 17:10:04강진규 기자

"교육의 본질에 집중하라" 각계 전문가 30명 설문조사②“분필로 쓰던 칠판이 마커형 칠판으로 바뀌고 종이로 된 궤도가 빔 프로젝터로 바뀌었을 뿐 교과서와 공책, 책상, 선생님의 일방적인 강의 등 교실의 환경은 100년 전과 크게 달라지지 않았습니다.” ETRI 이상훈 원장은 천편일률적인 수업방식을 적용하다보니 어떤 아이들은 수업을 지루해하고 어떤 아이들은 못 알아 듣는 일이 발생한다고 지적한다. 결국 수포자(수학공부를 포기한 학생), 영포자(영어공부를 포기한 학생)가 나오고 한 번 뒤처지면 학교 공부로는 따라가기가 어려워 사교육을 두드리게 된다는 것. 전문가2016-08-10 17:10:04강진규 기자