TECH M

TECH M

"드라마 보려다 랜섬웨어 감염"

PC 성능 저하 유도해 백신 SW 무력화

국내 동영상 공유 사이트에서 드라마를 보도록 유도해 랜섬웨어를 감염시키는 사례가 나타나 주의가 요구되고 있다.

24일 정부 관계자들에 따르면, 최근 A 지자체가 유관기관 등에 직원의 랜섬웨어에 감염사례를 전파하고 주의를 당부했다.

A 지자체가 배포한 ‘사이버침해사고 사례 전파 및 재발 방지 대책 보고서’에 따르면, 이 달 초 지방 공무원이 토요일 당직근무 중 드라마를 시청하기 위해 국내 동영상 공유 사이트를 방문했다. 그는 드라마 ‘힘쎈여자 도봉순’을 보기 위해 게시물의 동영상 링크를 클릭했다.

동영상을 시청하던 중 광고창이 뜨면서 랜섬웨어 감염 시도가 있었다. 백신 소프트웨어(SW)가 이상행위를 탐지했지만 암호화가 계속 진행돼 PC 내 모든 파일을 사용할 수 없게 됐다. 이후 바탕화면이 변경되고 해커들이 비트코인을 요구했다.

A 지자체 전산팀과 보안업체 등에서 이를 분석한 결과, 변종 '케르베르(Cerber)' 랜섬웨어인 것으로 나타났다. 케르베르는 대표적인 랜섬웨어 악성코드의 하나로, 한국인터넷진흥원(KISA)에 따르면, 지난해 하반기 확인된 랜섬웨어의 52%가 케르베르였다.

그런데 이번에 발견된 변종 악성코드는 백신 SW가 암호화 등 이상 징후를 탐지할 경우 암호화를 멈춘 후 다른 동영상을 보도록 시도하는 등 PC 성능 과부하를 초래하는 것으로 알려졌다. PC 성능을 저하시켜 백신 SW 무력화를 유도한 후 다시 암호화를 하는 방식이다.

보고서는 “바이러스 백신이 어느 정도는 차단이 가능하지만 지속적으로 동작하는 경우 동영상의 트래픽과 바이러스 백신 프로세스의 메모리 점유가 증가해 PC 성능 저하가 발생하고, 백신보다 가벼운 랜섬웨어가 동작해 암호화가 진행하는 것으로 추정된다”고 밝혔다.

이번 사례에서 해커는 탐지를 회피하기 위한 다양한 수법을 사용했다. 동영상 공유 사이트 자체는 안전한 사이트였기 때문에 보안 SW의 탐지를 회피했다. 또 문제가 된 영상 링크도 여러 단계를 거쳐 접속하도록 해 악성코드 탐지를 어렵게 했다.

해커는 영상 링크를 클릭하도록 한 후 팝업창에서 SWF(그래픽 파일)을 실행한 후 윈도 운영체제(OS)의 자동화 도구인 '파워쉘'을 작동시켜 악성파일을 다운로드 받도록 했다. 악성파일 역시 A파일이 B파일을 설치하도록 하고 다시 B파일이 C파일을 설치시키는 복잡한 방식이 사용됐다. 이는 최대한 백신 SW 탐지를 회피하기 위한 조치로 풀이된다.

[테크M = 강진규 기자(viper@techm.kr)]

-

[이슈 브리핑] 논란 여전한 ‘빅데이터’, 4차 산업혁명 열쇠 될까?4차 산업혁명 시대가 도래하고 있다. 방직기, 증기기관이 산업구조를 바꾸고 컴퓨터와 인터넷이 정보화 사회를 열었던 것처럼 인공지능(AI), 사물인터넷(IoT), 자율주행차, 빅데이터 등 신기술이 세상을 바꾸고 있다.실제로 AI가 의료, 금융 등 다양한 분야에 활용되기 시작했고 IoT 기기들이 속속 출시되고 있으며, 2020년에는 다수의 부분 자율주행차가 선보일 전망이다. 이처럼 4차 산업혁명의 분위기가 무르익고 있는 가운데 전문가들은 4차 산업혁명 시대에 성패가 빅데이터에 달렸다고 보고 있다.2017-03-26 13:21:52강진규 기자

[이슈 브리핑] 논란 여전한 ‘빅데이터’, 4차 산업혁명 열쇠 될까?4차 산업혁명 시대가 도래하고 있다. 방직기, 증기기관이 산업구조를 바꾸고 컴퓨터와 인터넷이 정보화 사회를 열었던 것처럼 인공지능(AI), 사물인터넷(IoT), 자율주행차, 빅데이터 등 신기술이 세상을 바꾸고 있다.실제로 AI가 의료, 금융 등 다양한 분야에 활용되기 시작했고 IoT 기기들이 속속 출시되고 있으며, 2020년에는 다수의 부분 자율주행차가 선보일 전망이다. 이처럼 4차 산업혁명의 분위기가 무르익고 있는 가운데 전문가들은 4차 산업혁명 시대에 성패가 빅데이터에 달렸다고 보고 있다.2017-03-26 13:21:52강진규 기자 -

[창작과 인공지능]구상은 사람이 작품은 인공지능이“여기서 저는 어떤 색을 선택해야 하는 걸까요?”데이터 시각화 수업을 하다보면 다양한 분야의 사람들을 만나게 된다. 컴퓨터공학이나 통계를 전공한 사람, 시각이나 영상 디자인을 하는 사람, 또 데이터를 이용한 순수 예술 작업을 생각하는 사람 등 경계를 넘나들며 다양한 사람이 온다.이 중 프로그래밍 배경지식이 없는 사람은 컴퓨터 언어를 배우는 데 어려움을 느끼지만 시각작업에 익숙하지 않은 사람은 종종 생각지도 못했던 질문을 한다.색의 선택. 솔직히 이것이 어려울 것이란 생각은 한 번도 해 본 적이 없다.2017-03-26 09:46:56민세희 데이터 시각화 아티스트

[창작과 인공지능]구상은 사람이 작품은 인공지능이“여기서 저는 어떤 색을 선택해야 하는 걸까요?”데이터 시각화 수업을 하다보면 다양한 분야의 사람들을 만나게 된다. 컴퓨터공학이나 통계를 전공한 사람, 시각이나 영상 디자인을 하는 사람, 또 데이터를 이용한 순수 예술 작업을 생각하는 사람 등 경계를 넘나들며 다양한 사람이 온다.이 중 프로그래밍 배경지식이 없는 사람은 컴퓨터 언어를 배우는 데 어려움을 느끼지만 시각작업에 익숙하지 않은 사람은 종종 생각지도 못했던 질문을 한다.색의 선택. 솔직히 이것이 어려울 것이란 생각은 한 번도 해 본 적이 없다.2017-03-26 09:46:56민세희 데이터 시각화 아티스트 -

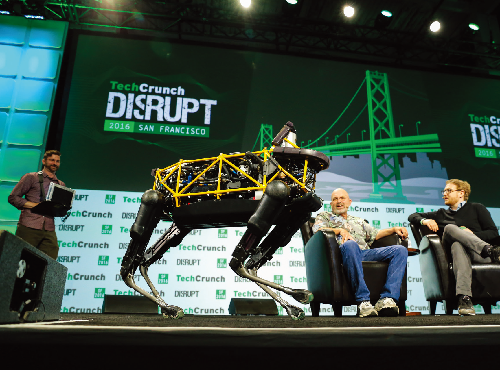

보스턴 다이나믹스는 왜 보행로봇에 집착할까지난해 초 미국 로봇기업 보스턴 다이나믹스(Boston Dynamics)는 2족 보행 휴머노이드 로봇, 아틀라스가 눈 덮인 산길을 성큼 성큼 걸어가는 모습을 유튜브에 공개해 네티즌들의 열광적인 반응을 이끌어냈다. 아틀라스는 우리나라의 휴보가 우승한 ‘다르파 로보틱스 챌린지(DRC)’에도 모습을 드러냈었는데, 대회가 끝난 후 얼마 지나지 않아 괄목할만한 기량 향상을 보여준 것이다.아틀라스 신모델에는 ‘차세대’ 휴머노이드라는 수식어가 붙었다. 175㎝에 81.6㎏으로, 기존 모델2017-03-26 09:12:39장길수 IT칼럼니스트

보스턴 다이나믹스는 왜 보행로봇에 집착할까지난해 초 미국 로봇기업 보스턴 다이나믹스(Boston Dynamics)는 2족 보행 휴머노이드 로봇, 아틀라스가 눈 덮인 산길을 성큼 성큼 걸어가는 모습을 유튜브에 공개해 네티즌들의 열광적인 반응을 이끌어냈다. 아틀라스는 우리나라의 휴보가 우승한 ‘다르파 로보틱스 챌린지(DRC)’에도 모습을 드러냈었는데, 대회가 끝난 후 얼마 지나지 않아 괄목할만한 기량 향상을 보여준 것이다.아틀라스 신모델에는 ‘차세대’ 휴머노이드라는 수식어가 붙었다. 175㎝에 81.6㎏으로, 기존 모델2017-03-26 09:12:39장길수 IT칼럼니스트